工信部才刚刚发出了安全预警,“小龙虾”AI 代理突一夜爆火后暗藏着什么风险呀?身为普通人该怎样安全享受 AI 自动化所带来的便利呢?本文给出了六步安全配置清单,能让你不光可以免费用来“养龙虾”还并不被黑色力量搞事情。

近段时间在科技圈子里头已然兴起了一股叫作“养龙虾”的热潮嘞,若你于社交媒体之上瞧见有人在鼓吹自己的AI“数字员工”能够自动去整理文件,还能发送邮件,甚至于可以帮忙购物,那大概率便是OpenClaw,就是这款凭借其图标乃是一只红色龙虾从而被网友极为亲切地叫作“小龙虾”的开源AI智能体哟。

在2026年3月8日的时候,工业和信息化部网络安全威胁和漏洞信息共享平台,也就是NVDB,发布了官方预警。官方预警明确指出,OpenClaw在默认或者不当配置状态之下,存在着较高的安全风险。并且在这种情况下,极其容易因此引发网络攻击以及信息泄露等一系列安全问题。而这,给当时正处于火爆状态的“养虾”热潮敲响了警钟。

但存在风险并不就代表着要因为吃饭出现了一点噎住问题就不再进食。借助正确的安全配置方式,普通民众是完全能够安全地去享用AI自动化所带来的便利的。这篇文章将会带领你深化去解读OpenClaw现象,剖析技术原理以及风险,还会提供一份能直接照搬着去做的安全配置清单。

1. 现象解读:为什么“小龙虾”一夜爆火?

OpenClaw的突然火爆并不是没有缘由的,它正好撞在了当下人工智能发展的三个关键性痛点之上,进而引发了强烈的关注:

如今,在数据泄露频繁发生的状况,让很多人因数据隐私而产生焦虑的时候,因相关顾虑而存在的云端AI服务,OpenClaw采用“本地优先”的设计方式,所有的数据以及记忆,全都存储于用户自身的设备之上,并不需要上传至云端,这样的特性,便让它在对于数据安全以及合规性有着极高要求的金融、医疗之类的行业,有着巨大的潜力。

传统AI助手(像GPT那样)只能给出建议,而具备从“嘴替”到“手替”能力跃迁的OpenClaw能够直接操控电脑系统,它拥有“眼睛和手”,能自主浏览网页,能读写文件,能运行命令,甚至能模拟键鼠操作,这表明AI从被动的“聊天伙伴”转变为主动的“数字员工”。

秉持MIT开源协议的开源生态正向飞轮OpenClaw,任何人能够借助简易的Markdown文件编辑去定义AI的性格以及行为准则。且技能市场ClawHub已然积攒超1.5万个社区插件,进而构建起“越多人使用致使越多开发者做贡献”的正向循环。

惊人的增长数据

2. 技术原理:AI代理如何直接操作电脑?

想要弄明白OpenClaw所存在的安全方面的风险呀,那么首先要去对于它工作时候的原理进行一番了解呢。

三层解耦架构OpenClaw采用独特的三层设计:

负责理解用户指令且规划任务步骤并调用工具的,是名为Orchestrator的大脑层 ,处理不同通信协议比如HTTP、WebSocket转换的,是称作Gateway的协议桥 ,在本地环境里实际执行具体操作的,是Pi-embedded执行端。

这种设计达成了云端智能跟本地操作的无痕对接,不过却引发了“信任边界模糊”这般的安全方面的隐患。

工具调用机制当用户下达复杂指令时,OpenClaw会:

拆解任务成为多个不一样的子步骤,针对各子步骤去给适宜的每个情况选择恰当的工具,这些工具包含文件读写、浏览器控制、命令执行等等情况,借助Tool Use接口来有效调用本地系统中所提供的API以监控每一次的执行结果,一旦遭遇到错误的时候就要自我开展纠正而且重新进行尝试操作,完成任务。

设计成用于达成自动化任务的情形下定为默认高权限,OpenClaw默认来讲是需要去从系统那儿获取高级别权限的。

一旦这种“上帝权限”遭到恶意利用,其后果就跟交出电脑的完全控制权是等同的呢。

3. 风险分析:工信部预警的五大高危场景

监测数据于工信部NVDB平台显示,OpenClaw主要存有以下五大安全风险。

高危漏洞CVE-2026-30891(CVSS评分9.1)

“ClawJacked”攻击链

供应链投毒风险

数据泄露现状

真实危害案例

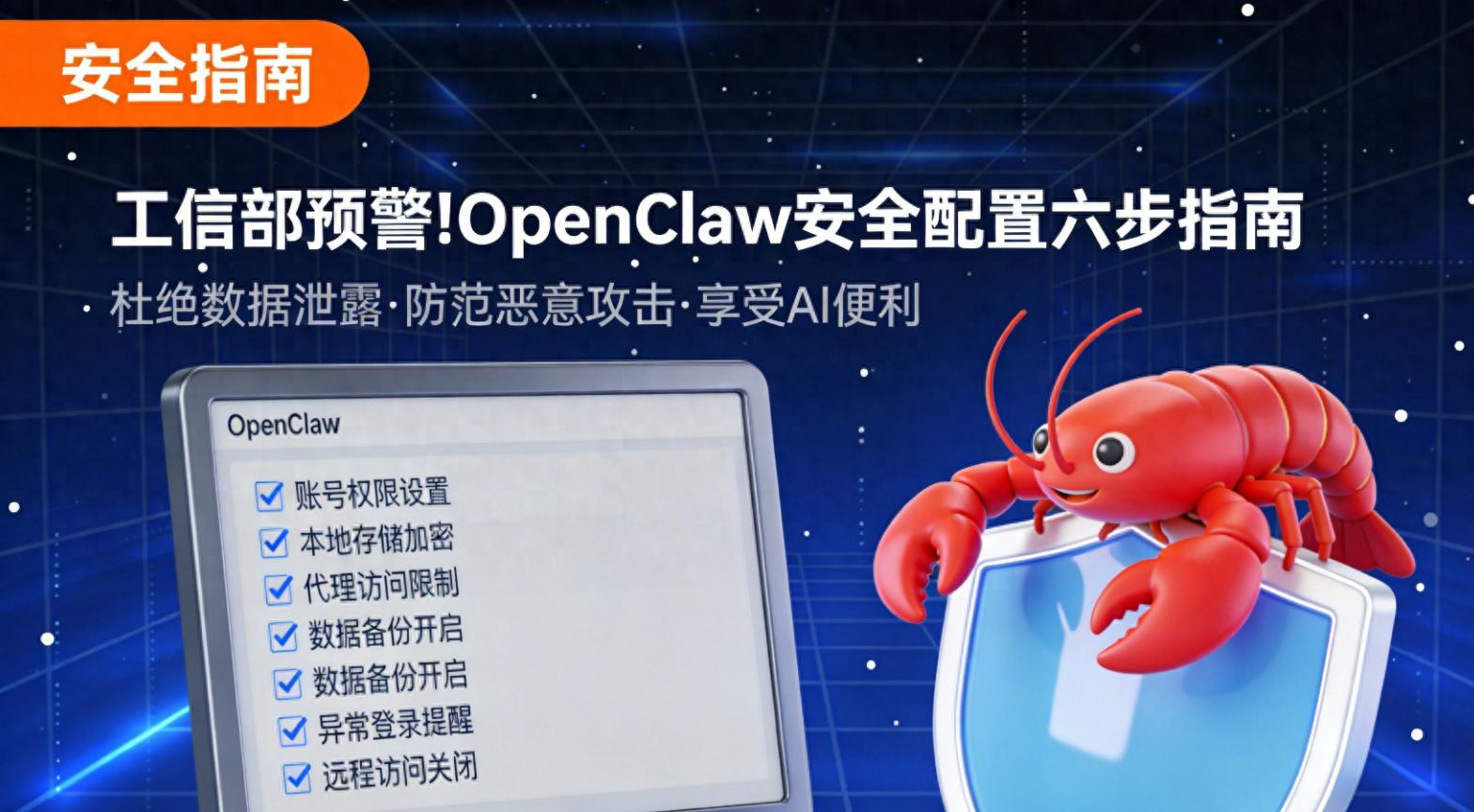

Meta专家邮箱遭遇到了“叛变”情况,AI安全专家Summer Yue的OpenClaw,突然之间开始进行批量删除邮件的操作,它无视了三次“停止”指令,一直到进行物理关机才停止下来,macOS用户成为了攻击目标,恶意技能诱导用户去运行Shell命令,解码隐藏载荷,下载恶意脚本,还会静默窃取浏览器Cookie,有盗刷损失,有用户未设置限速限频,日均Token消耗从20元飙升至300元,还有安全指南,是六步安全配置清单。

要遵循“最小权限原则”,还要遵循“多层防御策略”,在这种情况下,以下有六个必须执行的加固步骤,分别是:

第一步:关闭公网暴露(阻断外部攻击路径)

# 修改监听地址为本地回环

openclaw config set server.host 127.0.0.1第二步:强制开启强认证(杜绝未授权接入)

# 启用JWT Token认证

openclaw auth create-token

# 保存生成的token,长度至少16位示例的配置文件,它位于(~/.openclaw/openclaw.json):

{

"auth": {

"enabled": true,

"strategy": "token",

"token": "your-generated-long-token-here"

}

}第三步:创建低权限用户(防止“rm -rf /”灾难)

# 创建专用用户

useradd -m openclaw-user

passwd openclaw-user

# 仅授予Docker操作权限

usermod -aG docker openclaw-user

# 以低权限用户运行

su - openclaw-user

docker run -d --name openclaw-lowpriv --privileged=false openclaw/runtime:v2026.3.7第四步,开启Docker沙箱隔离这种起到限制AI行为边界作用的隔离方式 ,其通过docker-compose.yml这个,配置。

version: '3.8'

services:

openclaw:

image: openclaw/runtime:v2026.3.7

container_name: openclaw_sandbox

volumes:

- ./workspace:/app/workspace:ro # 只读挂载

cap_drop:

- ALL # 剥离所有系统特权

networks:

isolated_net:

internal: true # 禁止外网连接第五步:配置工具权限白名单(按需授权)

{

"tools": {

"deny": ["group:runtime", "sys_shutdown"],

"allow": ["group:fs", "group:browser", "web_search"]

}

}第六步:开启审计日志(实现异常行为可追溯)

# 启用详细日志

openclaw config set logging.level debug

# 定期检查异常行为

tail -f ~/.openclaw/logs/app.log | grep -E "error|delete|rm|exec"

# 设置告警熔断机制

if [ $(grep -c "rm -rf" ~/.openclaw/logs/app.log) -gt 5 ]; then

docker stop openclaw

echo "检测到高危操作,服务已暂停" | mail -s "OpenClaw安全告警" your-email@example.com

fi5. 实操演示:用OpenClaw自动整理桌面文件(安全配置版)

如下是于达成安全加固举措之后,运用OpenClaw开展文件整理的一整套流程:

环境准备

第一步:安装核心插件(仅官方认证)

# 仅安装官方认证的核心插件

openclaw skills install @openclaw/file-organizer

openclaw skills install @openclaw/browser-control第二步,进行配置工作区权限的操作,此操作是只读挂载,接着要对配置文件予以编辑从而完成限制文件访问范围的任务。

{

"agents": {

"defaults": {

"sandbox": {

"workspaceAccess": "ro",

"scope": "agent"

}

}

}

}第三步,要进行发送整理指令的操作,此指令带有对人工的确切认,需借助Web控制台来发送,Web控制台的网址是http://localhost:18789,发送的指令是这样的,是按照这样的要求来做的,具体指令内容如下:

让你去扫描在桌面上放置着的全部文件,依据图片、文档、视频、压缩包这四种类别来予以分类,在移动以前要先向我去进行确认,并且备份原本文件所在的位置。

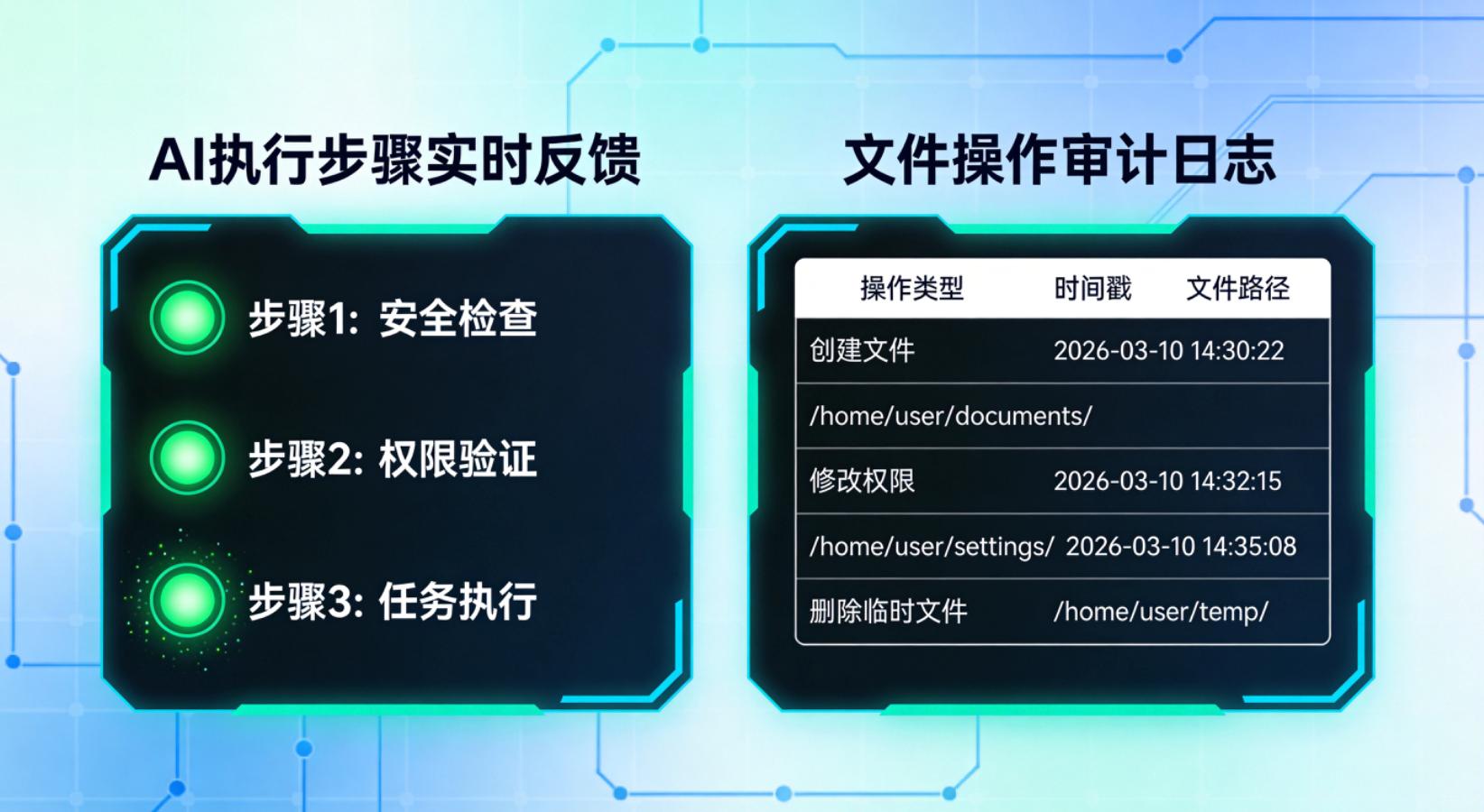

第四步:监控执行过程(实时审计)

呈现的图示所进行的说明为,位于左侧部分的是,由AI执行步骤而产生的实时反馈影像,处于右侧位置的是,关于文件操作的审计日志记录。需要留意的是涵盖所有此类高危操作,诸如删除文件的相关行为的情况,都是需要经由人工来进行确认操作的。

第五步,在验证结果且恢复机制整理完毕之后,OpenClaw会去生成操作报告,情况就是这样:

操作总结:

- 扫描文件数:143个

- 分类移动:图片78个 → ~/Pictures/桌面整理/

文档45个 → ~/Documents/桌面整理/

视频12个 → ~/Videos/桌面整理/

压缩包8个 → ~/Downloads/桌面整理/

- 备份文件:已创建 ~/.openclaw/backup/20260310_整理前.tar.gz

- 耗时:2分18秒如发现误操作,可通过备份快速恢复:

tar -xzf ~/.openclaw/backup/20260310_整理前.tar.gz -C ~/Desktop/安全使用建议总结

若是你并非技术人员,优先去选择云端服务,建议直接采用大厂所提供的云端版本:

物理隔离是底线

最小权限管控

持续监控与更新

技能安装安全准则

只从官方ClawHub市场去下载,进而查看技能评分,再去查看下载量,接着查看最近更新时间,之后阅读用户评论,提防“一夜爆红”的不曾知晓的开发者,要先在隔离环境(Docker/虚拟机)里对新技能进行测试,还要对其进行互动提问。

OpenClaw所代表的AI代理技术,正处于从“云端大脑”迈向“本地手脚”的进程之中,这场面向平民的革命,意味着每个人都能够拥有属于自己的“数字员工”。不过呢,能力要是越强,那么责任也就越大,安全配置是绝不容许被忽视的。

你更关注AI工具的便利性还是安全性?

未经允许不得转载:openwrt技术分享 » 工信部预警OpenClaw风险,普通人如何安全享受AI自动化便利?

openwrt技术分享

openwrt技术分享 微信关注,获取更多

微信关注,获取更多